Na het wijden van een artikel aan de Logmein- en Teamviewer-programma's die nuttig zijn voor het op afstand aansluiten en besturen van een computer (bijvoorbeeld de thuiscomputer vanaf kantoor), en na te hebben gezien hoe andere computers op het netwerk te bedienen en hoe een pc op afstand te verbinden en te gebruiken Laten we nu kijken hoe we een andere computer kunnen invoeren en invoeren waarvan de eigenaar er niet van op de hoogte is .

Het probleem van kwetsbaar zijn voor externe aanvallen hangt niet zozeer af van de vaardigheid van een mogelijke hacker, het lijkt zeer onwaarschijnlijk dat een deskundige hacker tijd zal verspillen door de invoer op de computer van een normale internetbrowser te forceren.

In plaats daarvan zijn bijna altijd degenen die externe computers betreden normale mensen die "proberen" en, met behulp van programma's of kleine tools die ook gratis op internet beschikbaar zijn, ze een scan van hun subnet starten om te zien of er een computer is aangesloten zonder beveiliging.

In plaats daarvan zijn bijna altijd degenen die externe computers betreden normale mensen die "proberen" en, met behulp van programma's of kleine tools die ook gratis op internet beschikbaar zijn, ze een scan van hun subnet starten om te zien of er een computer is aangesloten zonder beveiliging.

Een subnet of subnet bestaat uit computers die op dezelfde router zijn aangesloten. Met de router kunnen pc's op internet uitgaan en worden datapakketten van de ene pc naar de andere gerouteerd. Om het concept van subnet te begrijpen, kunt u denken aan een kantoor waarvan de computers met elkaar zijn verbonden en die met hetzelfde IP-adres op internet gaan, via dezelfde router of gateway. Hetzelfde gebeurt thuis bij sommige providers zoals Fastweb.

In een ander artikel de handleiding om thuis of op kantoor een bedrijfsnetwerk op te zetten en mappen en andere bronnen te delen.

In een ander artikel beschreef ik de beste gratis programma's om het netwerk te scannen, zoals bijvoorbeeld Network Scanner.

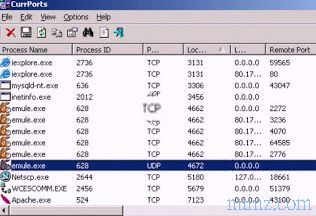

Deze programma's controleren of het mogelijk is om een pc binnen te gaan via de Telnet-service, NetBios, Snmp, FTP of het onderzoekt bronnen op gedeelde mappen.

Het Network Scanner-programma is erg handig omdat het geen installatie vereist en kan worden meegenomen door het naar een USB-stick te kopiëren en op pc's te gebruiken om niet op te vallen. De belangrijkste functie is om te zien welke computers zijn ingeschakeld en verbonden met het netwerk in een subnet door de zogenaamde "ping" uit te voeren, het scant ook de TCP-poorten en verifieert de bronnen die door die computer kunnen worden gedeeld en daarom toegankelijk zijn zonder dat u een beheerderswachtwoord hoeft te kennen . Ten slotte vermelden ze alle details die beschikbaar zijn voor elke computer en dus mac-adres, computernaam, werkgroepnaam, naam van de gebruiker die het gebruikt en, als die pc de snmp-service heeft geactiveerd, veel informatie over de hardware en software die voor een geheel is geïnstalleerd overzicht op die pc.

Om te zoeken in de bestanden van een LAN-netwerk alsof het uw eigen pc is, kunt u het Lan Search Pro- programma gebruiken waarvan er ook een draagbare versie is en dat erg handig wordt voor het zoeken tussen de computers op het netwerk en hun gedeelde mappen.

Het programma dat de gedeelde en zichtbare mappen van de computers die in een netwerk zijn aangesloten controleert en toont, is Zoek gedeelde mappen

Het bereik van IP-adressen dat aan deze programma's moet worden toegevoerd, wordt op deze manier gevormd:

START -> Netwerkverbindingen -> Toon alle verbindingen -> Klik met de rechtermuisknop op de actieve verbinding met geschreven verbinding -> Status -> Ondersteuning -> Details

Het IP-adres is geschreven in Details, bijvoorbeeld 192.168.0.5, de gateway, bijvoorbeeld 192.168.0.1.

Het feit dat de eerste drie reeksen nummers identiek zijn, duidt op een subnet bestaande uit 255 (van 1 tot 255) mogelijke adressen die aan dezelfde router of gateway zijn gekoppeld en daarom vrij gegevens kunnen uitwisselen, tenzij op een computer aanwezig is een firewall die het isoleert van het subnet. Als er geen firewall is, loopt de computer een hoog risico op inbraak in het subnet. Deze IP-adressen zijn intern, d.w.z. deze computers komen niet op internet met het adres 192.168.XX.XX maar met hetzelfde adres dat door de internetprovider is toegewezen en dat samenvalt met het externe externe IP van de router.

In een ander artikel zijn er de programma's om met één klik een statische en vaste IP in te stellen, die gemakkelijk te onthouden en te veranderen zijn.

Buiten dat subnet moet je daarom, om een van deze pc's binnen te gaan, een wifi-netwerk binnengaan en netwerkpakketten vastleggen om te bespioneren wat je op internet doet .

Vervolgens kunt u het routerwachtwoord zelfs omzeilen als het standaardwachtwoord is overgebleven, het is bekend voor alle routers op de markt.

Ik was erg simplistisch om niet-intuïtieve en niet gemakkelijk te begrijpen concepten te vermijden, het belangrijkste is dat de lezer de risico's van gedeelde mappen kent, geen firewall heeft en hoe gemakkelijk het is om op een pc te komen.

Voor degenen die willen proberen het netwerk te scannen en op de computers van anderen te "bespioneren", moet worden benadrukt dat het niet illegaal is om te kijken naar degenen die bestanden en mappen achterlaten die niet met een wachtwoord zijn beveiligd en zelfs niet zijn gedeeld; het is illegaal om wachtwoorden en routers te forceren.

Voor wie nieuwsgierig is en meer wil weten over netwerken, IP-adressen, gateways, routers, subnetten etc. etc. Ik meld deze uitstekende gids voor netwerken.

Het probleem van kwetsbaar zijn voor externe aanvallen hangt niet zozeer af van de vaardigheid van een mogelijke hacker, het lijkt zeer onwaarschijnlijk dat een deskundige hacker tijd zal verspillen door de invoer op de computer van een normale internetbrowser te forceren.

In plaats daarvan zijn bijna altijd degenen die externe computers betreden normale mensen die "proberen" en, met behulp van programma's of kleine tools die ook gratis op internet beschikbaar zijn, ze een scan van hun subnet starten om te zien of er een computer is aangesloten zonder beveiliging.

In plaats daarvan zijn bijna altijd degenen die externe computers betreden normale mensen die "proberen" en, met behulp van programma's of kleine tools die ook gratis op internet beschikbaar zijn, ze een scan van hun subnet starten om te zien of er een computer is aangesloten zonder beveiliging. Een subnet of subnet bestaat uit computers die op dezelfde router zijn aangesloten. Met de router kunnen pc's op internet uitgaan en worden datapakketten van de ene pc naar de andere gerouteerd. Om het concept van subnet te begrijpen, kunt u denken aan een kantoor waarvan de computers met elkaar zijn verbonden en die met hetzelfde IP-adres op internet gaan, via dezelfde router of gateway. Hetzelfde gebeurt thuis bij sommige providers zoals Fastweb.

In een ander artikel de handleiding om thuis of op kantoor een bedrijfsnetwerk op te zetten en mappen en andere bronnen te delen.

In een ander artikel beschreef ik de beste gratis programma's om het netwerk te scannen, zoals bijvoorbeeld Network Scanner.

Deze programma's controleren of het mogelijk is om een pc binnen te gaan via de Telnet-service, NetBios, Snmp, FTP of het onderzoekt bronnen op gedeelde mappen.

Het Network Scanner-programma is erg handig omdat het geen installatie vereist en kan worden meegenomen door het naar een USB-stick te kopiëren en op pc's te gebruiken om niet op te vallen. De belangrijkste functie is om te zien welke computers zijn ingeschakeld en verbonden met het netwerk in een subnet door de zogenaamde "ping" uit te voeren, het scant ook de TCP-poorten en verifieert de bronnen die door die computer kunnen worden gedeeld en daarom toegankelijk zijn zonder dat u een beheerderswachtwoord hoeft te kennen . Ten slotte vermelden ze alle details die beschikbaar zijn voor elke computer en dus mac-adres, computernaam, werkgroepnaam, naam van de gebruiker die het gebruikt en, als die pc de snmp-service heeft geactiveerd, veel informatie over de hardware en software die voor een geheel is geïnstalleerd overzicht op die pc.

Om te zoeken in de bestanden van een LAN-netwerk alsof het uw eigen pc is, kunt u het Lan Search Pro- programma gebruiken waarvan er ook een draagbare versie is en dat erg handig wordt voor het zoeken tussen de computers op het netwerk en hun gedeelde mappen.

Het programma dat de gedeelde en zichtbare mappen van de computers die in een netwerk zijn aangesloten controleert en toont, is Zoek gedeelde mappen

Het bereik van IP-adressen dat aan deze programma's moet worden toegevoerd, wordt op deze manier gevormd:

START -> Netwerkverbindingen -> Toon alle verbindingen -> Klik met de rechtermuisknop op de actieve verbinding met geschreven verbinding -> Status -> Ondersteuning -> Details

Het IP-adres is geschreven in Details, bijvoorbeeld 192.168.0.5, de gateway, bijvoorbeeld 192.168.0.1.

Het feit dat de eerste drie reeksen nummers identiek zijn, duidt op een subnet bestaande uit 255 (van 1 tot 255) mogelijke adressen die aan dezelfde router of gateway zijn gekoppeld en daarom vrij gegevens kunnen uitwisselen, tenzij op een computer aanwezig is een firewall die het isoleert van het subnet. Als er geen firewall is, loopt de computer een hoog risico op inbraak in het subnet. Deze IP-adressen zijn intern, d.w.z. deze computers komen niet op internet met het adres 192.168.XX.XX maar met hetzelfde adres dat door de internetprovider is toegewezen en dat samenvalt met het externe externe IP van de router.

In een ander artikel zijn er de programma's om met één klik een statische en vaste IP in te stellen, die gemakkelijk te onthouden en te veranderen zijn.

Buiten dat subnet moet je daarom, om een van deze pc's binnen te gaan, een wifi-netwerk binnengaan en netwerkpakketten vastleggen om te bespioneren wat je op internet doet .

Vervolgens kunt u het routerwachtwoord zelfs omzeilen als het standaardwachtwoord is overgebleven, het is bekend voor alle routers op de markt.

Ik was erg simplistisch om niet-intuïtieve en niet gemakkelijk te begrijpen concepten te vermijden, het belangrijkste is dat de lezer de risico's van gedeelde mappen kent, geen firewall heeft en hoe gemakkelijk het is om op een pc te komen.

Voor degenen die willen proberen het netwerk te scannen en op de computers van anderen te "bespioneren", moet worden benadrukt dat het niet illegaal is om te kijken naar degenen die bestanden en mappen achterlaten die niet met een wachtwoord zijn beveiligd en zelfs niet zijn gedeeld; het is illegaal om wachtwoorden en routers te forceren.

Voor wie nieuwsgierig is en meer wil weten over netwerken, IP-adressen, gateways, routers, subnetten etc. etc. Ik meld deze uitstekende gids voor netwerken.