Ik wilde er niet over praten omdat ik denk dat het soms, als je niet veel kunt, beter is om de problemen te negeren dan om ze te kennen en te weten dat je machteloos bent, maar uiteindelijk is het niet mogelijk om te ontsnappen en we moeten noodzakelijkerwijs een paar regels wijden aan het meest recente computerbeveiligingsprobleem, ontdekt op 3 januari 2018, waarbij alle pc's, servers en smartphones van de wereld betrokken zijn .

Ik wilde er niet over praten omdat ik denk dat het soms, als je niet veel kunt, beter is om de problemen te negeren dan om ze te kennen en te weten dat je machteloos bent, maar uiteindelijk is het niet mogelijk om te ontsnappen en we moeten noodzakelijkerwijs een paar regels wijden aan het meest recente computerbeveiligingsprobleem, ontdekt op 3 januari 2018, waarbij alle pc's, servers en smartphones van de wereld betrokken zijn . Er werden zelfs twee defecten ontdekt, ondertekend met de namen Meltdown en Spectre, die op verschillende manieren een kwetsbaarheid openlaten waardoor malware toegang kan krijgen tot informatie die is opgeslagen in het programmageheugen en dus tot apparaatgegevens.

Als gevolg van een hardware-ontwerpfout in veel moderne processors, kunnen aanvallers deze twee kwetsbaarheden misbruiken om toegang te krijgen tot een deel van het geheugen dat privé moet blijven, waardoor ze dingen kunnen stelen zoals wachtwoorden, e-mails, browsergeschiedenis en foto's.

Beide zijn hardwarekwetsbaarheden: Meltdown beïnvloedt ARM- en Intel-processors, terwijl Spectre alle processors beïnvloedt.

Hoewel beveiligingspatches van Intel, Microsoft en Apple al beschikbaar zijn voor Meltdown, is er momenteel geen oplossing voor de Spectre-kwetsbaarheid omdat het een architectonisch probleem is met processors die daarom moeten worden aangepast en aangepast aan worden beschermd.

In dit artikel zullen we daarom ontdekken of onze Windows-pc kwetsbaar is voor Spectre, wat waarschijnlijk zal zijn, en hoe u uzelf kunt beschermen tegen Meltwdown en Spectre .

Allereerst is het belangrijk om te weten dat Microsoft al een patch voor de Meltdown-bug heeft uitgebracht als een Windows-update.

Deze patch heft de bedreiging van deze bug op Intel-pc's effectief op, terwijl deze niet wordt geïmplementeerd op AMD-pc's.

Om dit te controleren, opent u Windows Update vanuit het menu Start (in Windows 10 door naar Instellingen> Update en beveiliging te gaan ) en zorgt u ervoor dat alles is geïnstalleerd.

In het bijzonder hebben de updates om de computer tegen Meltdown te beschermen de afkorting KB4056892 op Windows 10, KB4056897 voor Windows 7 en KB4056898 voor Windows 8.1.

Dus als bescherming voor Meltdown op deze manier moet worden opgelost, is Spectre een kwetsbaarheid die blijft bestaan, waarvoor er momenteel geen patches zijn die de pc beschermen, waarvoor een BIOS-update nodig zou zijn als de pc- of moederbordfabrikant een nieuwe versie (wat helemaal niet voor de hand ligt).

Om erachter te komen of onze computer is beschermd of kwetsbaar is voor Spectre, moet er een opdracht worden gestart met behulp van het Powershell-hulpprogramma.

Powershell is al opgenomen in Windows 10, terwijl u Windows Management Framework 5.0 moet downloaden om het in Windows 7 en 8.1 te installeren.

Zodra Powershell is geïnstalleerd, moet u het starten door erop te drukken met de rechterknop en uitvoering als beheerder te gebruiken en deze opdracht uit te voeren:

Installatiemodule SpeculationControl

Druk na het laden op de S-toets op het toetsenbord om de installatie van de vereiste modules te bevestigen.

In het geval van een fout, start Powershell met beheerdersrechten en probeer deze twee opdrachten uit te voeren om de benodigde machtigingen in te stellen:

$ SaveExecutionPolicy = Get-ExecutionPolicy

Set-ExecutionPolicy RemoteSigned -Scope Currentuser

Typ en voer vervolgens de opdracht uit

Get-SpeculationControlSettings

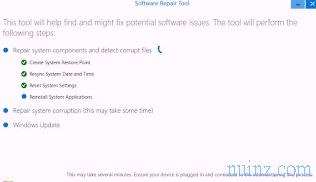

Het resultaat dat volgt op deze opdracht is een lijst met Waar of Onwaar, een samenvatting van de kwetsbaarheidssituatie.

Als de patches tegen Meltdown zijn geïnstalleerd, ziet u een regel in het groen geschreven met de tekst: " Ondersteuning van Windows OS voor beperking van injectie van filiaaldoel: Waar ".

Elke regel met True of True geschreven laat zien dat de computer is beschermd tegen kwaadaardig gebruik van die specifieke service / component, terwijl elke regel met False geschreven een kwetsbaarheid is.

Zoals u kunt zien in de afbeelding, zijn er verschillende openstaande kwetsbaarheden, waaronder een die zegt: hardware-ondersteuning voor branchedoelinjectiebeperking: false .

Dit bericht geeft aan dat er een patch ontbreekt bij de fabrikant van computerhardware, die het BIOS moet bijwerken.

Deze update wordt de enige manier waarop we uw pc moeten beschermen tegen de Spectre-bug.

Als er een BIOS-update beschikbaar is, hebben we een handleiding om het pc-BIOS bij te werken, wat helaas niet voor iedereen een bewerking is omdat het niet automatisch is.

Als het niet beschikbaar is, is er echter niet veel te doen, zo niet houdt u Windows altijd up-to-date en beschermt u de webbrowser tegen externe bedreigingen.

Uiteindelijk, na te hebben gecontroleerd of de pc kwetsbaar is voor Specrete, is het beter om de volgende opdracht in Powershell uit te voeren om het beveiligingsbeleid opnieuw in te stellen:

Set-ExecutionPolicy Restricted -Scope CurrentUser

Over Spectre gesproken, er is een site die controleert of de browser is beveiligd, althans om webaanvallen te voorkomen

Gelukkig, zoals vaak gebeurt met hardwarekwetsbaarheden, is het, zelfs als mijn pc risico loopt, niet zo waarschijnlijk dat een virus gegevens in gevaar kan brengen, zowel omdat Windows nog steeds zijn bescherming heeft, en omdat ik geen computer wordt op het internet weergegeven zoals het een server zou zijn.

Voor degenen die servers beheren, kan Spectre een probleem zijn (vooral voor Cloud-servers), terwijl het niet significant is voor normale pc's, waarvoor een aanval op basis van dit beveiligingslek zeer onwaarschijnlijk lijkt.

LEES OOK: PC-beveiliging: 5 legendes ontkend door experts