In een ander vorig artikel hadden we een trucje gezien om bestanden in een foto met de extensie .jpg te verbergen.

In dat geval was het enige dat gedaan werd om een winrar-archief in het afbeeldingsbestand te maken met wat je maar wilt.

Het is duidelijk dat de grootte van dit .jpg-bestand groter wordt, afhankelijk van het aantal bestanden dat erin zit en om het te openen, doet u gewoon "Openen met .." en kiest u Winrar.

Maar virussen verbergen zich niet op deze manier, niet alleen zou het gemakkelijk te vinden zijn, maar een .rar-archief is volkomen onschadelijk, opent niets in het geheugen en activeert geen enkel proces.

Ze worden ADS ( Alternate Data Stream ) genoemd, bestanden die verborgen zijn in een ander bestand, zonder de grootte te veranderen en volledig verborgen te blijven voor de weergave van Windows .

Wanneer u een bestand opent en uitvoert dat een ADS bevat, activeert het de ADS en start het programma eronder.

In dit artikel zien we hoe u eenvoudig een ADS met uw pc kunt maken en elk bestand in een andere kunt verbergen, zodat wanneer u de ADS uitvoert, deze op zijn plaats wordt geactiveerd.

1) Open Windows Verkenner, ga naar schijf C: en maak een nieuwe map aan die we "advertenties" kunnen noemen.

2) Maak binnenin, om het experiment te testen, een nieuw tekstbestand en noem het "test.txt" en kopieer elke foto of afbeelding die op de computer staat en die kan worden hernoemd naar immagine_test.jpg.

3) Open de opdrachtprompt in Star -> Programma's -> Accessoires of ga naar Start -> Uitvoeren -> en schrijf " cmd "

4) Schrijf nu cd \ advertenties om via Dos de eerder gemaakte map in te voeren.

5) Om een elementaire ADS te maken en te begrijpen wat ze zijn, kun je " echo Ciao bello> test.txt: testonascosto.txt " schrijven; u merkt mogelijk dat er geen bestanden zijn toegevoegd aan de advertentiemap.

6) Schrijf op de prompt " notepad test.txt: testonascosto.txt " en als bij toverslag opent het notitieblok met de eerder geschreven tekst; in feite is er iets verborgen dat onzichtbaar blijft op de computer, behalve door dit type opdracht uit te voeren.

Als nieuwsgierigheid de hackersgeest begint te prikkelen die in ieder van ons aanwezig is, laten we doorgaan en kijken wat er nog meer kan worden gedaan.

7) Als het verbergen van een tekst alleen kan worden gebruikt door CIA-spionnen, kan een hacker deze techniek gebruiken om een slecht bestand in een goed bestand te verbergen.

Om een praktisch experiment te maken, kunt u het calc.exe-bestand kopiëren in de map Advertenties, die zich in de Windows-systeemmap bevindt en wordt gebruikt om de normale rekenmachine te openen.

Om het bestand naar de map Advertenties te kopiëren, schrijft u gewoon " kopieer C: \ windows \ system32 \ calc.exe c: \ ads " op de opdrachtprompt.

8) Nu kunt u het image_test.jpg-bestand invoegen dat we eerder hadden gemaakt en dat nog steeds in de map Ads moet staan, in het bestand calc.exe.

Om deze infiltratie te doen, moet je in het zwarte DOS-venster schrijven dat we tot nu toe nooit hebben gesloten: " typ immagine_test.jpg> calc.exe: immagine_test.jpg ".

9) Resultaat: als u het bestand calc.exe start, gebeurt er niets vreemds; als je vanuit calc begint, moet je het bestand calc.exe als volgt schrijven: start ./calc.exe : immagine_test.jpg of start C: \ ads \ calc.exe: immagine_test.jpg (het duurt altijd het hele pad), het opent 'eerder gekozen beeld en niet de rekenmachine; als u het image_test-bestand uit de map Ads verwijdert, verandert het resultaat niet.

Dit betekent dat het jpg-bestand is verborgen in het calc.exe-bestand, het niet langer zichtbaar is, de grootte van calc.exe ongewijzigd is gebleven en niets wijst op de aanwezigheid van de gegevensstroom.

In tegenstelling tot de methode die wordt gebruikt met Winrar, is er deze keer geen archief en wordt het verborgen bestand geactiveerd en uitgevoerd wanneer de host wordt gestart, door op het bestand calc.exe in de geopende map te klikken, de afbeelding verschijnt niet.

U kunt ook bestanden verbergen in een map die per ongeluk leeg lijkt te zijn.

10) U kunt binnen Ads een nieuwe map maken en deze Ads2 noemen en vervolgens vanuit Dos cd Ads2 schrijven en het commando " type c: \ ads \ calc.exe>: pippo.exe " typen ; het bestand calc.exe bevindt zich in de map Ads2, maar u kunt het niet zien, noch met de opdracht " dir " die de bestanden in de mappen weergeeft, noch door bronnen te verkennen met de normale grafische interface.

Dit zijn vrij oude trucs, maar velen zijn onbekend, ook omdat ze in feite geen echt hulpprogramma hebben, althans voor normale gebruikers; zij zijn de slechte hackers die ze misbruiken en, in het verleden, veel schade hebben aangericht met Data Streams.

Als we ons voorstellen dat hij in ons voorbeeld hierboven, in punt 8, in plaats van een normaal en onschadelijk afbeeldingsbestand in de rekenmachine een echt virus had verborgen, zou het pijn zijn.

Als het echte virus zichzelf dan noemt, bijvoorbeeld svchost.exe dat meerdere keren aanwezig is in de taakbeheerder, dan zou het echt moeilijk te vinden zijn.

Het houdt hier niet op, omdat een deskundige hacker weet dat programma's zoals de rekenmachine of het notitieblok altijd in het pad C: \ Windows \ System32 staan, dus mogelijk kan het dat bestand beschadigen zonder iets nieuws te hoeven maken.

Maar zonder virussen te storen, zou je een bestand van 10 GB in een 10 Kbyte kunnen verbergen en, zonder te begrijpen waarom, zou je merken dat de pc vergrendeld is en zonder meer ruimte.

Gelukkig worden deze veiligheidsproblemen grotendeels overwonnen, vinden antivirussen direct verborgen virussen en is het onwaarschijnlijk dat je zo'n aanval krijgt als je beschermd bent.

De enige aanbeveling die ik moet doen is dat, gezien het gemak waarmee je op deze manier een kwaadaardig bestand kunt maken, het niet de bedoeling is om bestanden van vreemden te accepteren, misschien verzonden via MSN of per post, zelfs als dit foto's, afbeeldingen, muziek, tekstbestanden of wat dan ook.

Voor de goede orde, ADS werkt alleen op NTFS-schijfpartities en niet op FAT32, dus om een ADS-bestand te verwijderen, kunt u het bestand dat het host, verwijderen door het te verwijderen of naar een FAT32-partitie te verplaatsen.

Er zijn tools die de Data Streams kunnen identificeren, en het beste is de beroemde Hijackthis die we al meerdere keren in deze blog zijn tegengekomen.

Op Hijackthis, door de "Misc Tools" te openen, is er een hulpprogramma genaamd "ADS Spy" dat de streams scant en, als je ze wilt verwijderen, maar eerlijk gezegd zou het een buitensporige ijver voor beveiliging zijn, ook omdat veel ADS nuttig zijn voor Windows en je riskeert schade aan te richten.

In dat geval was het enige dat gedaan werd om een winrar-archief in het afbeeldingsbestand te maken met wat je maar wilt.

Het is duidelijk dat de grootte van dit .jpg-bestand groter wordt, afhankelijk van het aantal bestanden dat erin zit en om het te openen, doet u gewoon "Openen met .." en kiest u Winrar.

Maar virussen verbergen zich niet op deze manier, niet alleen zou het gemakkelijk te vinden zijn, maar een .rar-archief is volkomen onschadelijk, opent niets in het geheugen en activeert geen enkel proces.

Ze worden ADS ( Alternate Data Stream ) genoemd, bestanden die verborgen zijn in een ander bestand, zonder de grootte te veranderen en volledig verborgen te blijven voor de weergave van Windows .

Wanneer u een bestand opent en uitvoert dat een ADS bevat, activeert het de ADS en start het programma eronder.

In dit artikel zien we hoe u eenvoudig een ADS met uw pc kunt maken en elk bestand in een andere kunt verbergen, zodat wanneer u de ADS uitvoert, deze op zijn plaats wordt geactiveerd.

1) Open Windows Verkenner, ga naar schijf C: en maak een nieuwe map aan die we "advertenties" kunnen noemen.

2) Maak binnenin, om het experiment te testen, een nieuw tekstbestand en noem het "test.txt" en kopieer elke foto of afbeelding die op de computer staat en die kan worden hernoemd naar immagine_test.jpg.

3) Open de opdrachtprompt in Star -> Programma's -> Accessoires of ga naar Start -> Uitvoeren -> en schrijf " cmd "

4) Schrijf nu cd \ advertenties om via Dos de eerder gemaakte map in te voeren.

5) Om een elementaire ADS te maken en te begrijpen wat ze zijn, kun je " echo Ciao bello> test.txt: testonascosto.txt " schrijven; u merkt mogelijk dat er geen bestanden zijn toegevoegd aan de advertentiemap.

6) Schrijf op de prompt " notepad test.txt: testonascosto.txt " en als bij toverslag opent het notitieblok met de eerder geschreven tekst; in feite is er iets verborgen dat onzichtbaar blijft op de computer, behalve door dit type opdracht uit te voeren.

Als nieuwsgierigheid de hackersgeest begint te prikkelen die in ieder van ons aanwezig is, laten we doorgaan en kijken wat er nog meer kan worden gedaan.

7) Als het verbergen van een tekst alleen kan worden gebruikt door CIA-spionnen, kan een hacker deze techniek gebruiken om een slecht bestand in een goed bestand te verbergen.

Om een praktisch experiment te maken, kunt u het calc.exe-bestand kopiëren in de map Advertenties, die zich in de Windows-systeemmap bevindt en wordt gebruikt om de normale rekenmachine te openen.

Om het bestand naar de map Advertenties te kopiëren, schrijft u gewoon " kopieer C: \ windows \ system32 \ calc.exe c: \ ads " op de opdrachtprompt.

8) Nu kunt u het image_test.jpg-bestand invoegen dat we eerder hadden gemaakt en dat nog steeds in de map Ads moet staan, in het bestand calc.exe.

Om deze infiltratie te doen, moet je in het zwarte DOS-venster schrijven dat we tot nu toe nooit hebben gesloten: " typ immagine_test.jpg> calc.exe: immagine_test.jpg ".

9) Resultaat: als u het bestand calc.exe start, gebeurt er niets vreemds; als je vanuit calc begint, moet je het bestand calc.exe als volgt schrijven: start ./calc.exe : immagine_test.jpg of start C: \ ads \ calc.exe: immagine_test.jpg (het duurt altijd het hele pad), het opent 'eerder gekozen beeld en niet de rekenmachine; als u het image_test-bestand uit de map Ads verwijdert, verandert het resultaat niet.

Dit betekent dat het jpg-bestand is verborgen in het calc.exe-bestand, het niet langer zichtbaar is, de grootte van calc.exe ongewijzigd is gebleven en niets wijst op de aanwezigheid van de gegevensstroom.

In tegenstelling tot de methode die wordt gebruikt met Winrar, is er deze keer geen archief en wordt het verborgen bestand geactiveerd en uitgevoerd wanneer de host wordt gestart, door op het bestand calc.exe in de geopende map te klikken, de afbeelding verschijnt niet.

U kunt ook bestanden verbergen in een map die per ongeluk leeg lijkt te zijn.

10) U kunt binnen Ads een nieuwe map maken en deze Ads2 noemen en vervolgens vanuit Dos cd Ads2 schrijven en het commando " type c: \ ads \ calc.exe>: pippo.exe " typen ; het bestand calc.exe bevindt zich in de map Ads2, maar u kunt het niet zien, noch met de opdracht " dir " die de bestanden in de mappen weergeeft, noch door bronnen te verkennen met de normale grafische interface.

Dit zijn vrij oude trucs, maar velen zijn onbekend, ook omdat ze in feite geen echt hulpprogramma hebben, althans voor normale gebruikers; zij zijn de slechte hackers die ze misbruiken en, in het verleden, veel schade hebben aangericht met Data Streams.

Als we ons voorstellen dat hij in ons voorbeeld hierboven, in punt 8, in plaats van een normaal en onschadelijk afbeeldingsbestand in de rekenmachine een echt virus had verborgen, zou het pijn zijn.

Als het echte virus zichzelf dan noemt, bijvoorbeeld svchost.exe dat meerdere keren aanwezig is in de taakbeheerder, dan zou het echt moeilijk te vinden zijn.

Het houdt hier niet op, omdat een deskundige hacker weet dat programma's zoals de rekenmachine of het notitieblok altijd in het pad C: \ Windows \ System32 staan, dus mogelijk kan het dat bestand beschadigen zonder iets nieuws te hoeven maken.

Maar zonder virussen te storen, zou je een bestand van 10 GB in een 10 Kbyte kunnen verbergen en, zonder te begrijpen waarom, zou je merken dat de pc vergrendeld is en zonder meer ruimte.

Gelukkig worden deze veiligheidsproblemen grotendeels overwonnen, vinden antivirussen direct verborgen virussen en is het onwaarschijnlijk dat je zo'n aanval krijgt als je beschermd bent.

De enige aanbeveling die ik moet doen is dat, gezien het gemak waarmee je op deze manier een kwaadaardig bestand kunt maken, het niet de bedoeling is om bestanden van vreemden te accepteren, misschien verzonden via MSN of per post, zelfs als dit foto's, afbeeldingen, muziek, tekstbestanden of wat dan ook.

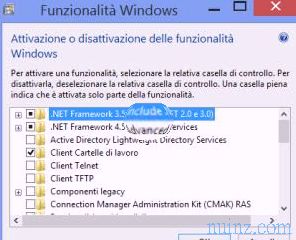

Voor de goede orde, ADS werkt alleen op NTFS-schijfpartities en niet op FAT32, dus om een ADS-bestand te verwijderen, kunt u het bestand dat het host, verwijderen door het te verwijderen of naar een FAT32-partitie te verplaatsen.

Er zijn tools die de Data Streams kunnen identificeren, en het beste is de beroemde Hijackthis die we al meerdere keren in deze blog zijn tegengekomen.

Op Hijackthis, door de "Misc Tools" te openen, is er een hulpprogramma genaamd "ADS Spy" dat de streams scant en, als je ze wilt verwijderen, maar eerlijk gezegd zou het een buitensporige ijver voor beveiliging zijn, ook omdat veel ADS nuttig zijn voor Windows en je riskeert schade aan te richten.